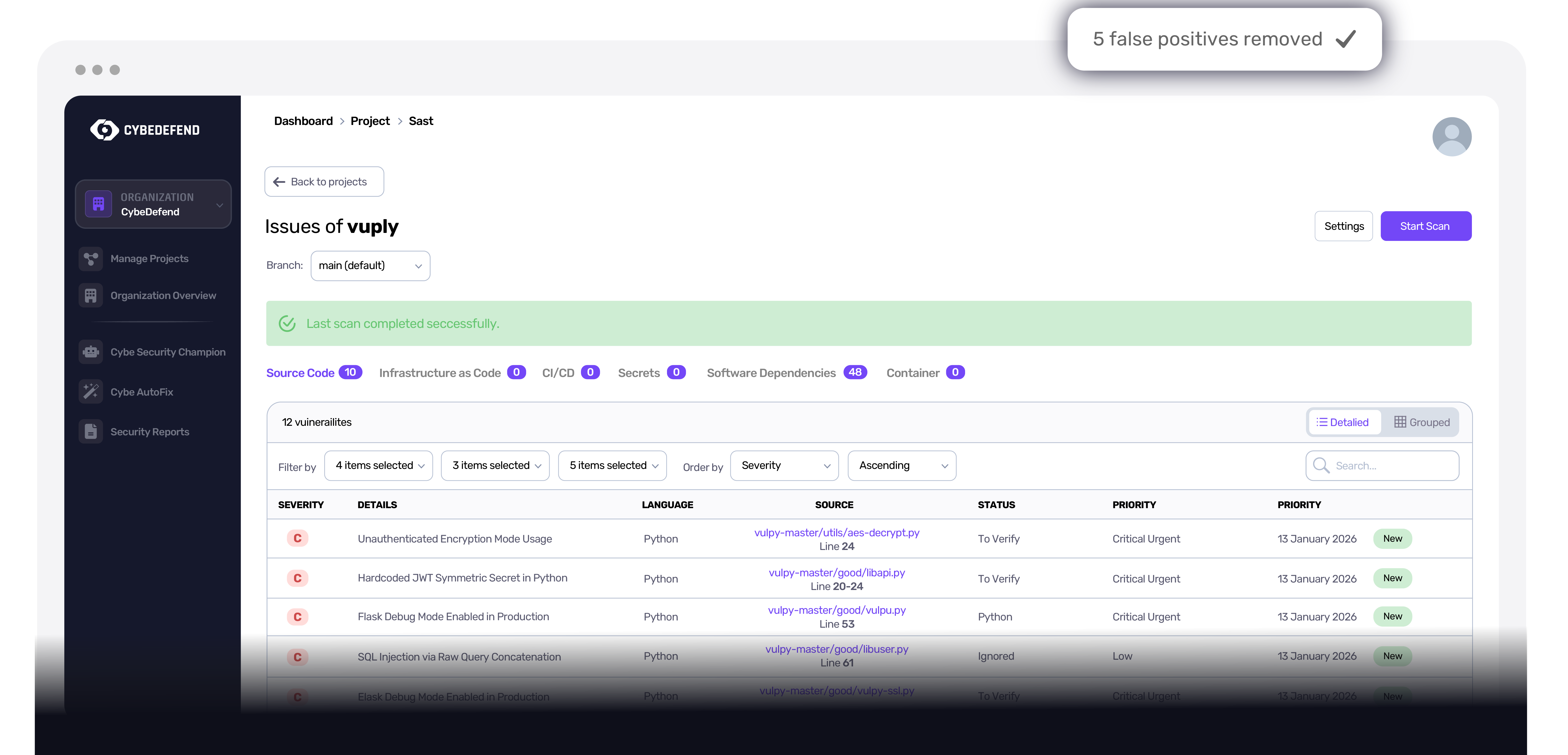

Faux positifs éliminés à la source

Notre knowledge graph distingue les vraies menaces des fausses alertes pendant le scan lui-même, pas après. Jusqu'à 90 % de bruit en moins. Un niveau de précision que les outils AST traditionnels n'ont jamais pu atteindre.