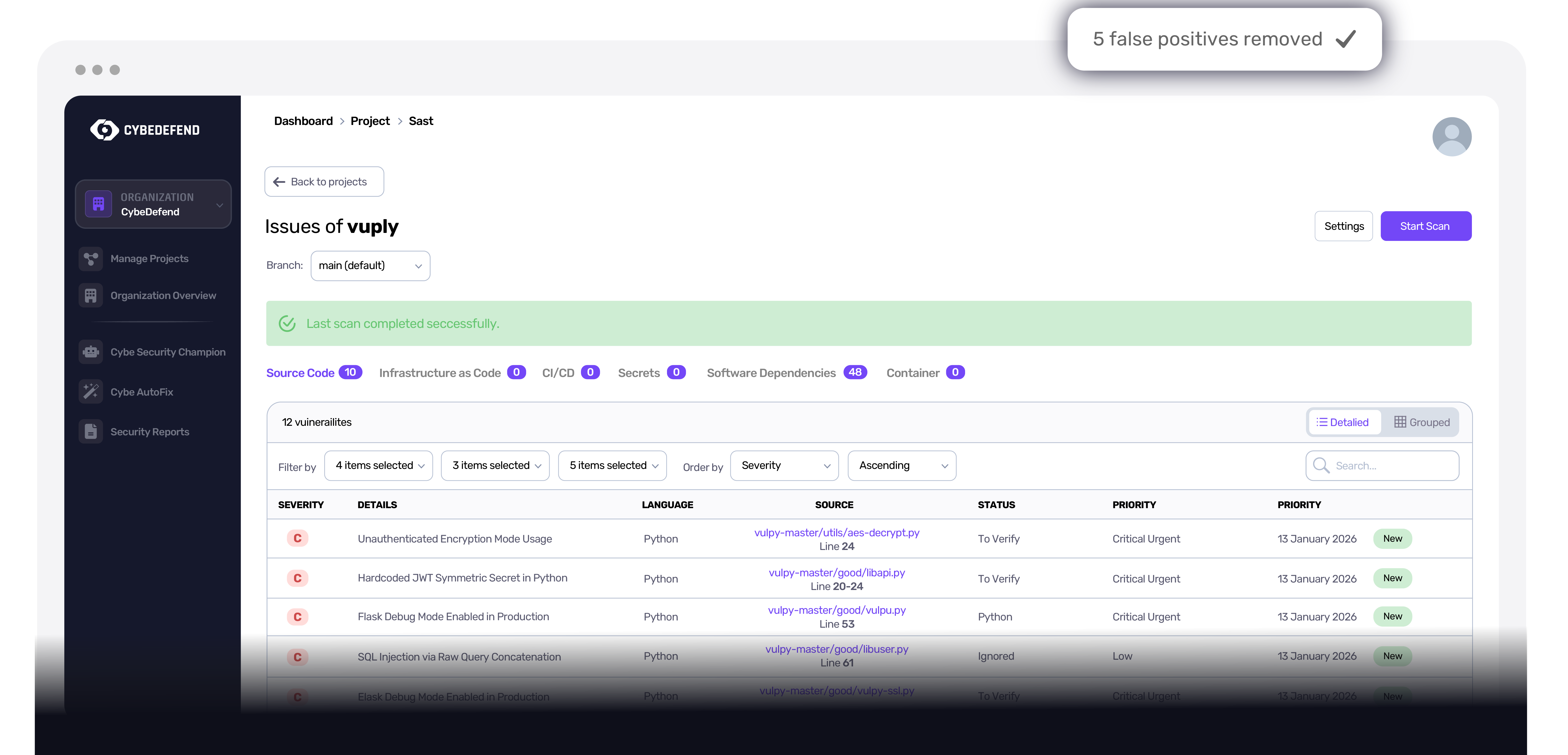

Falsos positivos eliminados à origem

O nosso knowledge graph distingue ameaças reais de falsos alarmes durante o próprio scan, não depois. Até 90% menos ruído. Níveis de precisão que ferramentas AST de décadas não conseguiam entregar.

Um agente de IA autónomo que analisa, contextualiza e prioriza cada descoberta. Alimentado por knowledge graph, self-hosted, GDPR-nativo. Até 90% dos falsos positivos eliminados durante o scan, não depois.

As ferramentas tradicionais olham só para linhas de código isoladas. O Cybe Analysis analisa de forma diferente, constrói um mapa completo da lógica da tua aplicação e raciocina sobre ela como faria um engenheiro sénior.

Construímos um mapa completo da lógica da tua app, rastreando o data flow entre ficheiros através de parsing avançado de anotações.

Cada função, sink, source e gate de framework torna-se um nó. As edges codificam reachability, cobertura de sanitizadores e fronteiras de confiança.

Percebe como o código é usado, o que lhe permite filtrar 90% dos alertas irrelevantes durante o próprio scan.

Sessão real, sem edição. O Cybe Analysis deduplica, pontua e atribui vulnerabilidades enquanto vês.

Cada tile é uma capacidade de produto. E o resultado de negócio que desbloqueia. Recusamos entregar um sem o outro.

O nosso knowledge graph distingue ameaças reais de falsos alarmes durante o próprio scan, não depois. Até 90% menos ruído. Níveis de precisão que ferramentas AST de décadas não conseguiam entregar.

Cada descoberta vem com um score de exploitability + reachability + impacto de negócio e uma estimativa de complexidade de remediação. Como um engenheiro AppSec sénior a rever a tua fila 24/7. A tua equipa foca-se em estratégia, não a triar ruído.

Parsing inteligente + knowledge graph rastreiam caminhos de vulnerabilidade por codebases complexas com precisão sem precedentes. Expertise de nível sénior à escala de cada repositório, cada linguagem, cada framework.

Os modelos correm na nossa infraestrutura com zero chamadas a APIs externas. O teu código nunca sai da tua região. Nativo em GDPR · NIS2 · DORA · SOC 2. Os requisitos de conformidade mais estritos, cumpridos sem asterisco.

Três garantias que o comité de compra vai pedir. Três respostas que podemos dar sem asterisco.

Os teus dados nunca saem da tua infraestrutura. Os modelos correm dentro da região UE ou EUA que escolheste no signup.

Desenvolvimento 100% interno, sem dependências de APIs externas. Sem OpenAI, sem Anthropic, sem LLM de terceiros no caminho de análise.

Tecnologia avançada de parsing e análise de código, construída e operada por nós, auditável, reproduzível, soberana.

Uma ferramenta SAST tradicional assinala cada match de padrão que vê, deixando aos programadores filtrar os 90% de falsos positivos. O Cybe Analysis constrói um knowledge graph da tua aplicação, chamadas de função, fluxo de taint, gates de framework, e só faz emergir descobertas alcançáveis, exploráveis e relevantes no teu contexto de negócio. Os 90% de ruído caem durante o próprio scan, não depois.

O Cybe Analysis corre na nossa infraestrutura de IA self-hosted (região UE ou EUA, isolada). Não chama APIs LLM externas (OpenAI, Anthropic ou outras). O teu código, vulnerabilidades e análise ficam dentro da região que escolhes no signup.

Cada descoberta vem com: um risk score (exploitability + reachability + blast radius + impacto de negócio), uma estimativa de complexidade de remediação, um owner recomendado, e uma justificação escrita sobre a qual um engenheiro júnior pode agir sem escalar. É esse o output cognitivo que comparamos a um engenheiro AppSec sénior.

O Cybe Analysis corre sobre os scanners próprios da CybeDefend, motores de SAST, SCA, IaC, container e secret feitos in-house, e aplica uma camada de reachability + contexto de negócio sobre o output deles. O valor é a análise por cima dos nossos scanners, não a ingestão SARIF de terceiros. Equipas que adotam o Cybe costumam substituir o SAST/SCA legacy por completo; ganhas uma fonte de verdade, um grafo de deduplicação, e ~90% menos falsos positivos.

O scan de diff mediano completa em segundos. Um scan de repositório completo à primeira completa tipicamente em minutos. Execuções seguintes só re-analisam caminhos de código alterados, por isso o custo em regime permanente é limitado pela tua cadência de commits, não pelo tamanho do repositório.

Sim. Clientes UE correm na região UE (GDPR / DORA / NIS2 nativos). Clientes EUA correm na região EUA (SOC 2 Type II, HIPAA-ready). A residência de dados é estrita, as tuas descobertas nunca atravessam regiões, nunca. Há deployments self-hosted para ambientes altamente regulados.

O Security Code Knowledge Graph é a representação unificada da CybeDefend da tua codebase como property graph consultável. Cada ficheiro fonte, função, fluxo de dados, dependência, recurso de infraestrutura e referência a secret torna-se um nó; as suas relações (call edges, taint-flow edges, import edges, exploit paths) tornam-se edges tipadas. Quando um scan corre, consultamos este grafo em vez de fazer pattern-matching sobre texto bruto, e é por isso que apanhamos caminhos de taint multi-ficheiro, falhas de lógica de negócio cross-service e CVEs alcançáveis que o SAST single-file ignora por completo. O grafo é computado uma vez por repositório e atualizado incrementalmente em cada diff de agente, mantendo o P95 do tempo de query abaixo de 1,2 segundos em repos de 100k LOC. Alimenta também a deduplicação entre descobertas SAST, SCA, IaC, container e secret, um grafo, uma fonte de verdade, zero alertas duplicados para a mesma falha subjacente.

Sem cartão de crédito. Sem chamada de setup. Escolhe o agente, cola o comando e o Cybe aplica as tuas regras a partir do próximo prompt.

claude mcp add cybedefend --transport http https://mcp-eu.cybedefend.com/mcpMCP alojado, sem instalação. Basta registar o URL no teu agente.