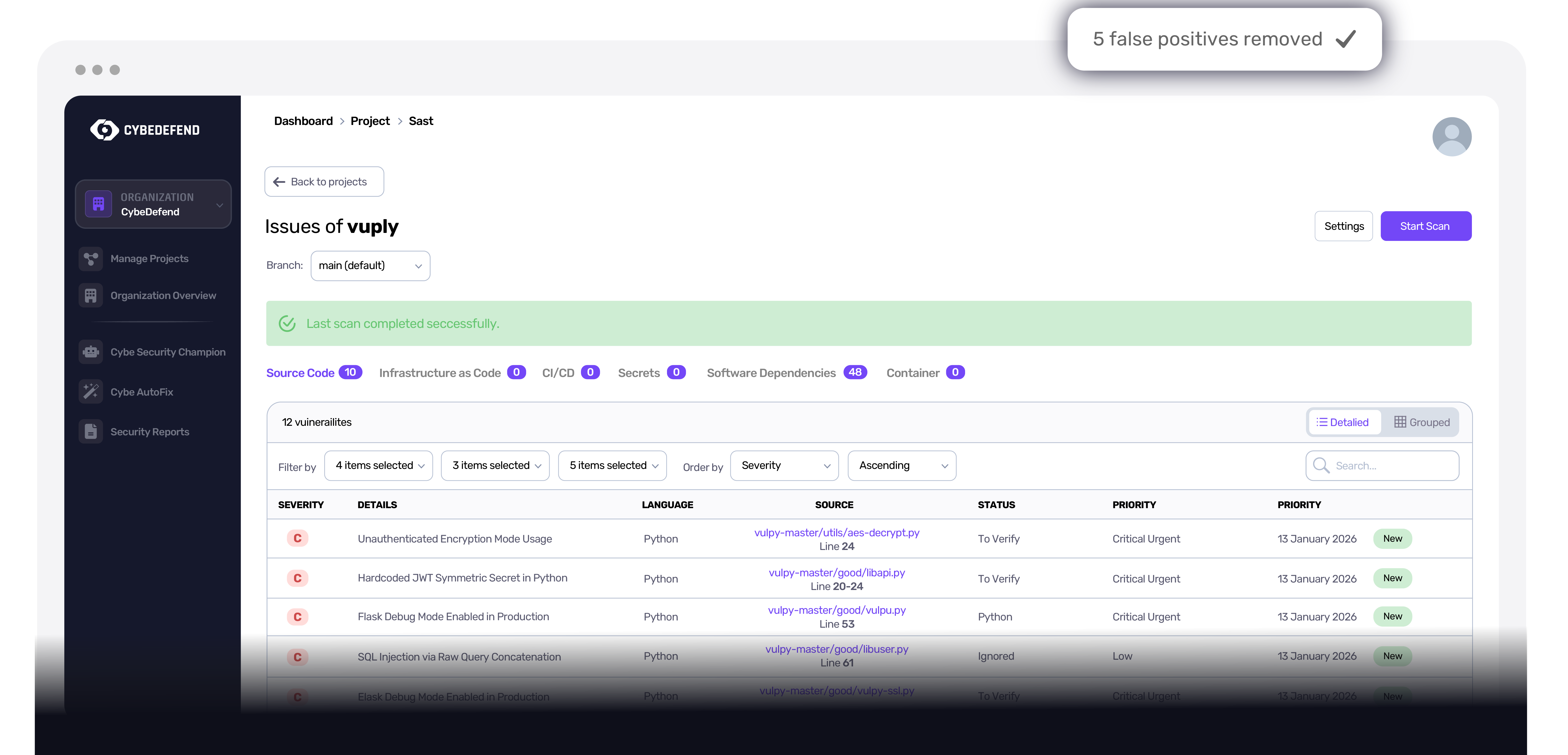

Falsi positivi eliminati alla fonte

Il nostro knowledge graph distingue minacce reali da falsi allarmi durante la scansione stessa, non dopo. Fino al 90% in meno di rumore. Livelli di accuratezza che i tool AST vecchi di decenni non potevano dare.

Un agente AI autonomo che analizza, contestualizza e prioritizza ogni finding. Powered by knowledge graph, self-hosted, GDPR-native. Fino al 90% di falsi positivi eliminati durante la scansione, non dopo.

Gli strumenti tradizionali guardano solo righe di codice isolate. Cybe Analysis fa scansione in modo diverso, costruisce una mappa completa della logica della tua applicazione e ragiona come farebbe un ingegnere senior.

Costruiamo una mappa completa della logica della tua app, tracciando il data flow attraverso i file con parsing di annotation avanzato.

Ogni funzione, sink, source e gate framework diventa un nodo. Gli archi codificano reachability, copertura sanitizer e confini di trust.

Capisce come il codice viene usato, permettendogli di filtrare il 90% degli alert irrilevanti durante la scansione stessa.

Sessione reale, non editata. Cybe Analysis deduplica, scora e assegna vulnerabilità mentre guardi.

Ogni tile è una capacità di prodotto. E il risultato di business che sblocca. Rifiutiamo di rilasciare l'una senza l'altro.

Il nostro knowledge graph distingue minacce reali da falsi allarmi durante la scansione stessa, non dopo. Fino al 90% in meno di rumore. Livelli di accuratezza che i tool AST vecchi di decenni non potevano dare.

Ogni finding arriva con uno score di exploitability + reachability + business impact e una stima di complessità di remediation. Come un ingegnere AppSec senior che revisiona la tua queue 24/7. Il tuo team si concentra sulla strategia, non sul triage di rumore.

Smart parsing + knowledge graph tracciano percorsi di vulnerabilità attraverso codebase complessi con precisione senza precedenti. Expertise di livello senior scalata a ogni repository, ogni linguaggio, ogni framework.

I modelli girano sulla nostra infrastruttura con zero chiamate API esterne. Il tuo codice non lascia mai la tua regione. GDPR · NIS2 · DORA · SOC 2 nativi. I requisiti di compliance più stringenti, soddisfatti senza asterischi.

Tre garanzie che il buying committee chiederà. Tre risposte che possiamo dare senza asterischi.

I tuoi dati non lasciano mai la tua infrastruttura. I modelli girano nella regione EU o US che hai scelto al signup.

100% di sviluppo interno, nessuna dipendenza da API esterne. Niente OpenAI, niente Anthropic, nessun LLM di terze parti nel percorso di analisi.

Tecnologia di parsing e analisi del codice avanzata, costruita e operata da noi, auditabile, riproducibile, sovrana.

Un tool SAST tradizionale flagga ogni pattern match che vede, lasciando agli sviluppatori il compito di filtrare il 90% di falsi positivi. Cybe Analysis costruisce un knowledge graph della tua applicazione, function call, taint flow, gate framework, e fa emergere solo finding che sono reachable, exploitable e rilevanti nel tuo contesto di business. Il 90% del rumore è scartato durante la scansione stessa, non dopo.

Cybe Analysis gira sulla nostra infrastruttura AI self-hosted (regione EU o US, isolata). Non chiama API LLM esterne (OpenAI, Anthropic o altre). Il tuo codice, le vulnerabilità e le analisi restano dentro la regione che scegli al signup.

Ogni finding arriva con: un risk score (exploitability + reachability + blast radius + business impact), una stima di complessità di remediation, un owner raccomandato, e una motivazione scritta su cui un ingegnere junior può agire senza escalation. Quello è l'output cognitivo che benchmarkiamo contro un ingegnere AppSec senior.

Cybe Analysis gira sugli scanner propri di CybeDefend, motori SAST, SCA, IaC, container e secret costruiti in casa, e applica un layer di reachability + contesto di business sopra il loro output. Il valore è l'analisi sopra i nostri scanner, non l'ingestion SARIF di terze parti. I team che adottano Cybe tipicamente sostituiscono il loro SAST/SCA legacy del tutto; ottieni una fonte di verità, un dedup graph, e ~90% in meno di falsi positivi.

Lo scan mediano di un diff si completa in secondi. Una prima scansione di un intero repository tipicamente si completa in minuti. Le run successive ri-analizzano solo i percorsi di codice cambiati, così il costo a regime è limitato dalla tua cadenza di commit, non dalla dimensione del repository.

Sì. I clienti EU girano sulla regione EU (GDPR / DORA / NIS2 nativi). I clienti US girano sulla regione US (SOC 2 Type II, HIPAA-ready). La residenza dati è ferrea, i tuoi finding non attraversano mai le regioni, mai. Deployment self-hosted sono disponibili per ambienti altamente regolati.

Il Security Code Knowledge Graph è la rappresentazione unificata di CybeDefend del tuo codebase come property graph interrogabile. Ogni file sorgente, funzione, data flow, dipendenza, risorsa di infrastruttura e riferimento a secret diventa un nodo; le loro relazioni (call edge, taint-flow edge, import edge, exploit path) diventano archi tipati. Quando una scansione gira, interroghiamo questo grafo invece di fare pattern matching sul testo grezzo, ed è per questo che intercettiamo taint path multi-file, logic flaw cross-service e CVE reachable che il SAST single-file si perde del tutto. Il grafo è calcolato una volta per repository e aggiornato in modo incrementale a ogni diff dell'agente, mantenendo il tempo di query P95 sotto 1,2 secondi su repo da 100k LOC. Alimenta anche la deduplicazione tra finding SAST, SCA, IaC, container e secret, un grafo, una fonte di verità, zero alert duplicati per lo stesso flaw sottostante.

Senza carta di credito. Senza call di setup. Scegli il tuo agente, incolla il comando, e Cybe applica le tue regole dal prossimo prompt.

claude mcp add cybedefend --transport http https://mcp-eu.cybedefend.com/mcpMCP hosted, nessuna installazione. Registra solo l'URL nel tuo agente.