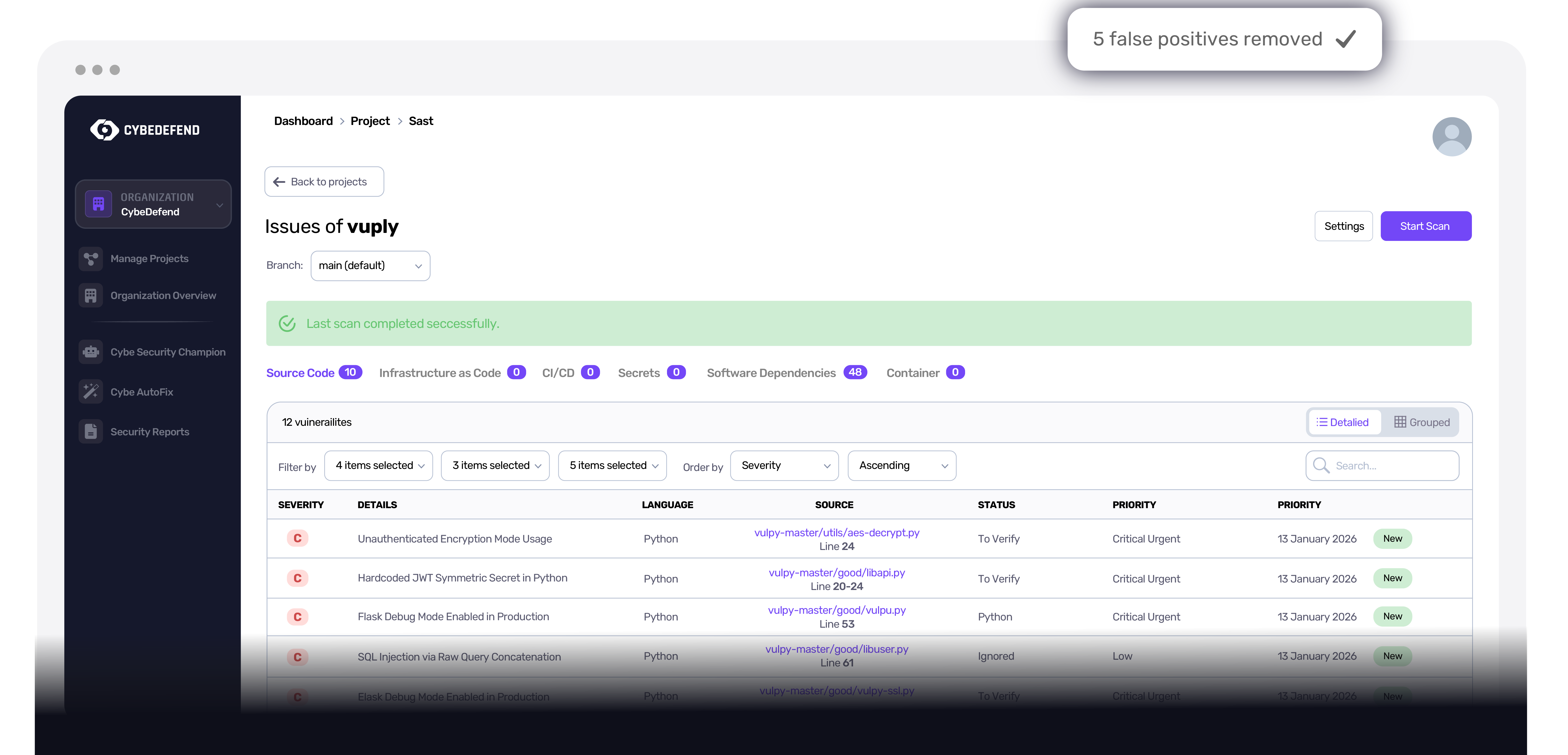

Falsos positivos eliminados en origen

Nuestro knowledge graph distingue amenazas reales de falsas alarmas durante el propio escaneo, no después. Hasta 90% menos ruido. Niveles de precisión que las herramientas AST de hace décadas no podían dar.

Un agente de IA autónomo que analiza, contextualiza y prioriza cada finding. Impulsado por knowledge graph, self-hosted, GDPR-native. Hasta un 90% de los falsos positivos eliminados durante el escaneo, no después.

Las herramientas tradicionales solo miran líneas de código aisladas. Cybe Analysis escanea de otra forma, construye un mapa completo de la lógica de tu aplicación y razona sobre ella como lo haría un ingeniero senior.

Construimos un mapa completo de la lógica de tu app, rastreando el flujo de datos entre archivos mediante parseo avanzado con anotaciones.

Cada función, sink, source y gate de framework se convierte en un nodo. Las aristas codifican reachability, cobertura de sanitizadores y fronteras de confianza.

Entiende cómo se usa el código, lo que le permite filtrar el 90% de las alertas irrelevantes durante el propio escaneo.

Sesión real, sin edición. Cybe Analysis deduplica, puntúa y asigna vulnerabilidades mientras lo ves.

Cada tile es una capacidad del producto. Y el resultado de negocio que desbloquea. Nos negamos a entregar una sin la otra.

Nuestro knowledge graph distingue amenazas reales de falsas alarmas durante el propio escaneo, no después. Hasta 90% menos ruido. Niveles de precisión que las herramientas AST de hace décadas no podían dar.

Cada finding viene con un score de explotabilidad + reachability + impacto de negocio y una estimación de complejidad de remediación. Como un ingeniero AppSec senior revisando tu cola 24/7. Tu equipo se enfoca en estrategia, no en triar ruido.

El parseo inteligente y el knowledge graph trazan rutas de vulnerabilidad a través de codebases complejos con una precisión sin precedentes. Experiencia de nivel senior escalada a cada repositorio, cada lenguaje, cada framework.

Los modelos corren en nuestra infraestructura sin llamadas a APIs externas. Tu código nunca deja tu región. GDPR · NIS2 · DORA · SOC 2 nativos. Los requisitos de cumplimiento más estrictos, satisfechos sin asterisco.

Tres garantías que el comité de compra va a preguntar. Tres respuestas que podemos dar sin asterisco.

Tus datos nunca dejan tu infraestructura. Los modelos corren dentro de la región EU o US que elegiste en el signup.

100% desarrollo in-house, sin dependencias de APIs externas. Sin OpenAI, sin Anthropic, sin LLM de terceros en la ruta de análisis.

Tecnología avanzada de parseo y análisis de código, construida y operada por nosotros, auditable, reproducible, soberana.

Una herramienta SAST tradicional marca cada coincidencia de patrón que ve, dejando a los developers filtrar el 90% de falsos positivos. Cybe Analysis construye un knowledge graph de tu aplicación, llamadas a funciones, flujo de taint, gates de framework, y solo saca a la luz findings que son alcanzables, explotables y materiales en tu contexto de negocio. El 90% de ruido se descarta durante el propio escaneo, no después.

Cybe Analysis corre en nuestra infraestructura IA self-hosted (región EU o US, aislada). No llama a APIs LLM externas (OpenAI, Anthropic ni otras). Tu código, vulnerabilidades y análisis se quedan dentro de la región que eliges en el signup.

Cada finding viene con: un score de riesgo (explotabilidad + reachability + radio de impacto + impacto de negocio), una estimación de complejidad de remediación, un owner recomendado y una justificación escrita sobre la que un ingeniero junior puede actuar sin escalado. Esa es la salida cognitiva que comparamos con un ingeniero AppSec senior.

Cybe Analysis corre sobre los propios escáneres de CybeDefend, motores SAST, SCA, IaC, container y secretos construidos in-house, y aplica una capa de reachability + contexto de negocio sobre su salida. El valor es el análisis encima de nuestros escáneres, no la ingesta SARIF de terceros. Los equipos que adoptan Cybe normalmente reemplazan su SAST/SCA legacy del todo; obtienes una fuente de verdad, un grafo de deduplicación y ~90% menos falsos positivos.

Un escaneo de diff mediano se completa en segundos. Un escaneo completo de repositorio por primera vez normalmente se completa en minutos. Las ejecuciones posteriores solo re-analizan las rutas de código cambiadas, así que el coste en estado estable está acotado por tu cadencia de commits, no por el tamaño del repositorio.

Sí. Los clientes EU corren en la región EU (GDPR / DORA / NIS2 nativos). Los clientes US corren en la región US (SOC 2 Type II, listo para HIPAA). La residencia de datos es estricta, tus findings nunca cruzan regiones, jamás. Los despliegues self-hosted están disponibles para entornos altamente regulados.

El Security Code Knowledge Graph es la representación unificada de CybeDefend de tu codebase como property graph consultable. Cada archivo fuente, función, flujo de datos, dependencia, recurso de infraestructura y referencia a secreto se convierte en un nodo; sus relaciones (aristas de llamada, aristas de flujo de taint, aristas de import, rutas de explotación) se convierten en aristas tipadas. Cuando corre un escaneo, consultamos este graph en vez de hacer pattern-matching sobre texto crudo, por eso cazamos rutas de taint entre archivos, fallos de lógica de negocio cross-service y CVEs accesibles que el SAST de un solo archivo se pierde por completo. El graph se computa una vez por repositorio y se actualiza de forma incremental en cada diff del agente, manteniendo el tiempo de query P95 por debajo de 1,2 segundos en repos de 100k LOC. También impulsa la deduplicación entre findings de SAST, SCA, IaC, container y secretos, un graph, una fuente de verdad, cero alertas duplicadas para el mismo fallo subyacente.

Sin tarjeta. Sin llamada de configuración. Elige tu agente, pega el comando, y Cybe aplica tus reglas desde el siguiente prompt.

claude mcp add cybedefend --transport http https://mcp-eu.cybedefend.com/mcpMCP alojado, sin instalación. Solo registra la URL en tu agente.