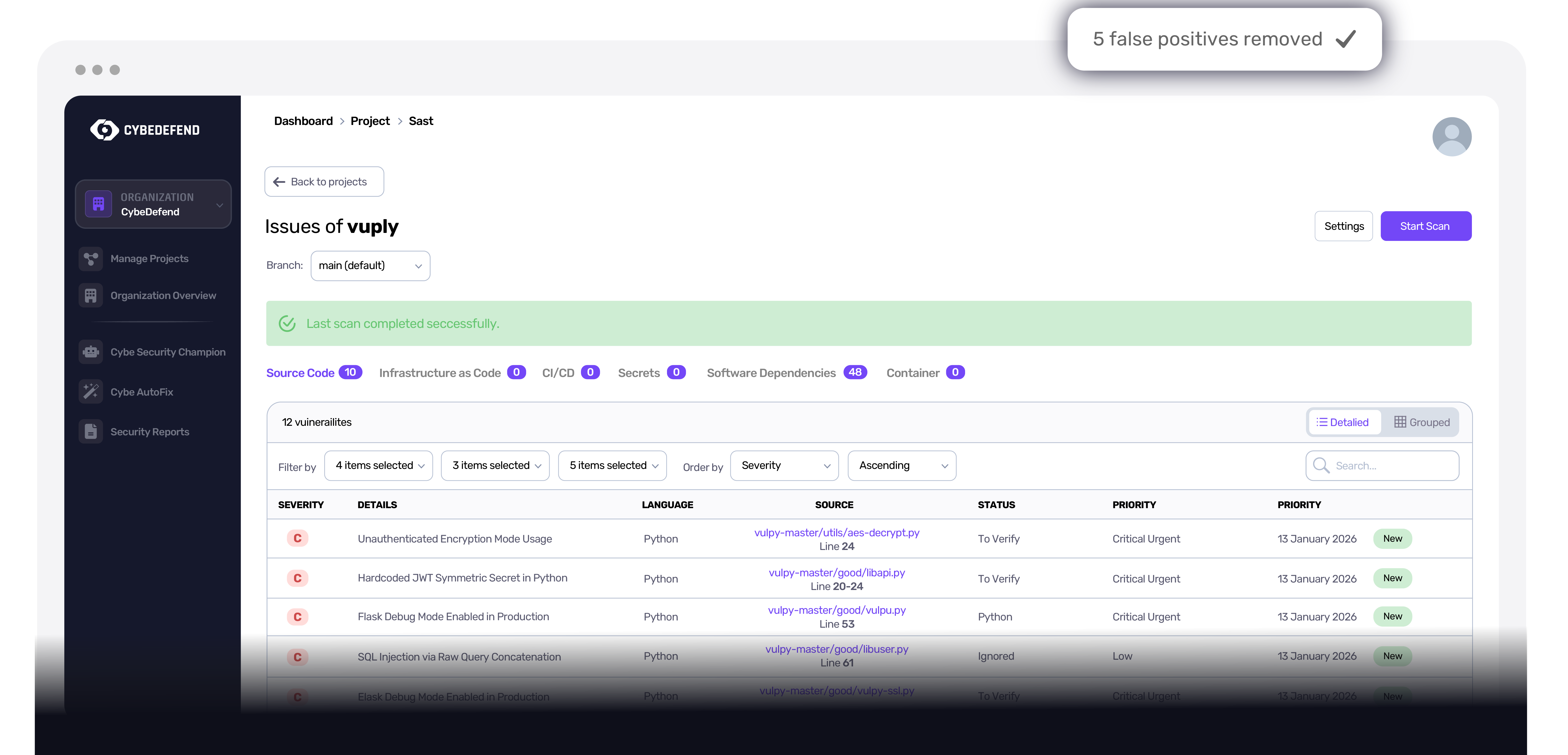

False Positives an der Quelle eliminiert

Unser Knowledge Graph unterscheidet echte Bedrohungen von Fehlalarmen schon während des Scans, nicht danach. Bis zu 90 % weniger Rauschen. Genauigkeit, die jahrzehntealte AST-Tools nicht liefern konnten.

Ein autonomer KI-Agent, der jedes Finding analysiert, kontextualisiert und priorisiert. Knowledge-Graph-gestützt, selbstgehostet, DSGVO-nativ. Bis zu 90 % der False Positives sterben schon während des Scans, nicht danach.

Klassische Tools betrachten Codezeilen isoliert. Cybe Analysis scannt anders, es baut eine vollständige Karte der Logik deiner Anwendung und denkt darüber nach wie ein Senior Engineer.

Wir bauen eine vollständige Karte der Logik deiner App und verfolgen den Datenfluss dateiübergreifend mit fortgeschrittenem Annotation-Parsing.

Jede Funktion, jeder Sink, jede Source und jedes Framework-Gate wird zu einem Knoten. Kanten kodieren Reachability, Sanitiser-Abdeckung und Trust-Grenzen.

Er versteht, wie der Code genutzt wird, und kann so 90 % der irrelevanten Alerts schon während des Scans aussortieren.

Echte Session, ungeschnitten. Cybe Analysis dedupt, scored und weist Vulnerabilities zu, während du zuschaust.

Jede Kachel ist eine Produktfähigkeit. Und das geschäftliche Ergebnis, das sie freischaltet. Wir liefern niemals das eine ohne das andere.

Unser Knowledge Graph unterscheidet echte Bedrohungen von Fehlalarmen schon während des Scans, nicht danach. Bis zu 90 % weniger Rauschen. Genauigkeit, die jahrzehntealte AST-Tools nicht liefern konnten.

Jedes Finding kommt mit einem Score aus Exploitability, Reachability und Business-Impact sowie einer Einschätzung des Remediation-Aufwands. Wie ein Senior-AppSec-Engineer, der deine Queue rund um die Uhr reviewt. Dein Team konzentriert sich auf Strategie, nicht auf Rauschen-Triage.

Smart Parsing + Knowledge Graph verfolgen Vulnerability-Pfade durch komplexe Codebases mit beispielloser Präzision. Senior-Level-Expertise, skaliert auf jedes Repository, jede Sprache, jedes Framework.

Modelle laufen auf unserer Infrastruktur, null externe API-Calls. Dein Code verlässt deine Region nie. DSGVO · NIS2 · DORA · SOC 2 nativ. Die strengsten Compliance-Anforderungen, erfüllt ohne Sternchen.

Drei Garantien, nach denen das Buying Committee fragen wird. Drei Antworten, die wir ohne Sternchen geben können.

Deine Daten verlassen deine Infrastruktur nie. Modelle laufen in der EU- oder US-Region, die du beim Signup gewählt hast.

100 % In-house-Entwicklung, keine externen API-Abhängigkeiten. Kein OpenAI, kein Anthropic, kein Drittanbieter-LLM im Analyse-Pfad.

Fortgeschrittene Code-Parsing- und Analyse-Technologie, von uns gebaut und betrieben, auditierbar, reproduzierbar, souverän.

Ein klassisches SAST-Tool meldet jeden Pattern-Match und überlässt Entwicklern das Filtern der 90 % False Positives. Cybe Analysis baut einen Knowledge Graph deiner Anwendung, Funktionsaufrufe, Taint-Flow, Framework-Gates, und zeigt nur Findings, die erreichbar, ausnutzbar und in deinem Geschäftskontext relevant sind. Die 90 % Rauschen verschwinden schon während des Scans, nicht danach.

Cybe Analysis läuft auf unserer selbstgehosteten KI-Infrastruktur (EU- oder US-Region, isoliert). Es ruft keine externen LLM-APIs auf (weder OpenAI, Anthropic noch andere). Dein Code, deine Vulnerabilities und die Analyse bleiben in der beim Signup gewählten Region.

Jedes Finding kommt mit: einem Risk-Score (Exploitability + Reachability + Blast Radius + Business-Impact), einer Schätzung der Remediation-Komplexität, einem empfohlenen Owner und einer schriftlichen Begründung, mit der ein Junior-Engineer ohne Eskalation handeln kann. Das ist der kognitive Output, an dem wir uns gegen einen Senior-AppSec-Engineer messen.

Cybe Analysis läuft auf CybeDefends eigenen Scannern, SAST-, SCA-, IaC-, Container- und Secret-Engines, intern gebaut, und legt eine Reachability- und Business-Context-Schicht über deren Output. Der Wert liegt in der Analyse auf unseren Scannern, nicht in Drittanbieter-SARIF-Aufnahme. Teams, die Cybe einführen, ersetzen ihr Legacy-SAST/SCA in der Regel komplett; du bekommst eine Source of Truth, einen Dedup-Graph und rund 90 % weniger False Positives.

Der Median-Diff-Scan ist in Sekunden durch. Ein vollständiger Erst-Scan eines Repos braucht typischerweise Minuten. Folgende Läufe analysieren nur geänderte Code-Pfade neu, sodass die Steady-State-Kosten an deine Commit-Frequenz gebunden sind, nicht an die Repo-Größe.

Ja. EU-Kunden laufen in der EU-Region (DSGVO / DORA / NIS2 nativ). US-Kunden laufen in der US-Region (SOC 2 Type II, HIPAA-ready). Daten-Residency ist hart, deine Findings überqueren niemals Regionen. Selbstgehostete Deployments sind für stark regulierte Umgebungen verfügbar.

Der Security Code Knowledge Graph ist CybeDefends vereinheitlichte Darstellung deiner Codebase als abfragbarer Property-Graph. Jede Source-Datei, Funktion, jeder Datenfluss, jede Dependency, Infrastruktur-Ressource und Secret-Referenz wird zum Knoten; ihre Beziehungen (Call-Kanten, Taint-Flow-Kanten, Import-Kanten, Exploit-Pfade) werden zu typisierten Kanten. Wenn ein Scan läuft, fragen wir diesen Graph ab, statt auf rohem Text Pattern-Matching zu fahren, und genau deshalb fangen wir Multi-File-Taint-Pfade, Cross-Service-Business-Logik-Fehler und erreichbare CVEs, die Single-File-SAST komplett verpasst. Der Graph wird einmal pro Repo berechnet und bei jedem Agent-Diff inkrementell aktualisiert, die P95-Query-Zeit bleibt auf 100k-LOC-Repos unter 1,2 Sekunden. Er treibt außerdem die Deduplizierung über SAST-, SCA-, IaC-, Container- und Secret-Findings, ein Graph, eine Source of Truth, null doppelte Alerts für denselben zugrundeliegenden Flaw.

Keine Kreditkarte. Kein Setup-Call. Wähle deinen Agent, kopiere den Befehl, und Cybe setzt deine Regeln ab dem nächsten Prompt durch.

claude mcp add cybedefend --transport http https://mcp-eu.cybedefend.com/mcpGehostetes MCP, keine Installation. Einfach die URL bei deinem Agent registrieren.